Business e-mail compromise - Komisja Nadzoru Finansowego

Schematy oszustw

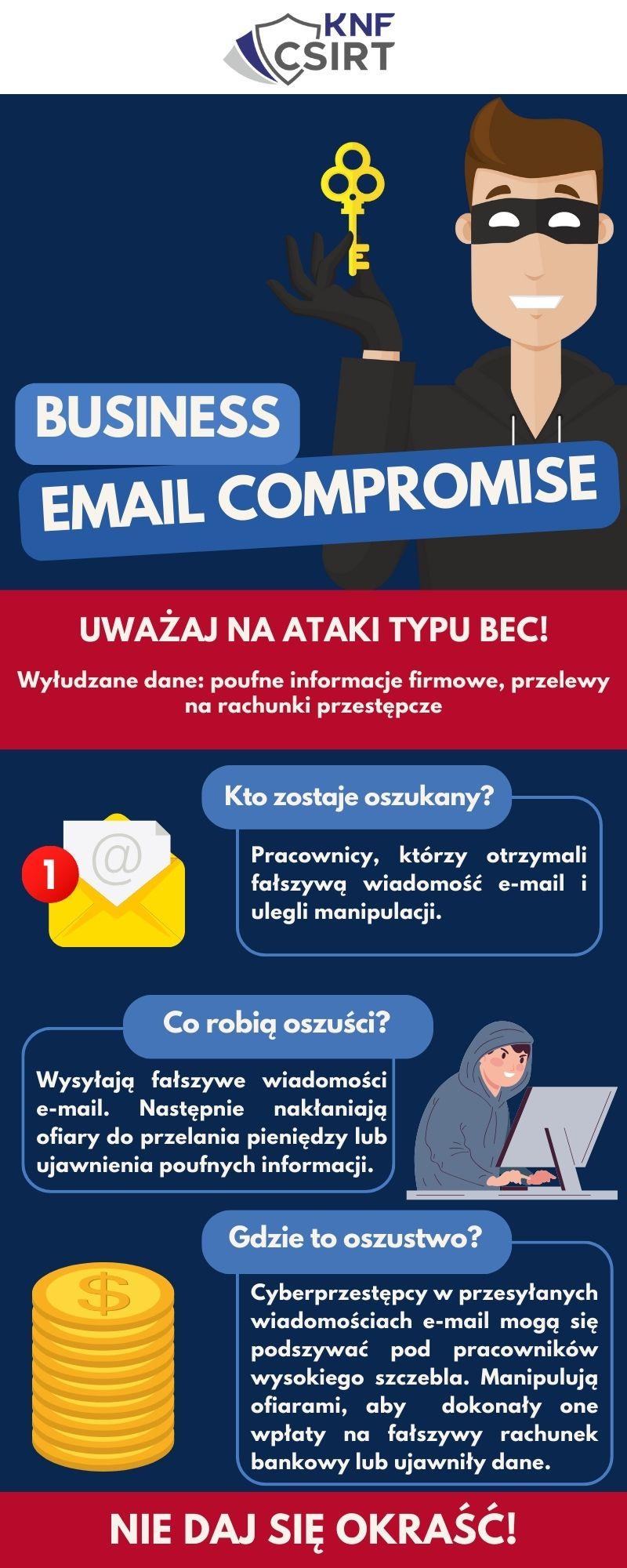

Business e-mail compromise

Oszuści często uznają, że wiadomości e-mail to świetna droga ataku na pracowników większych i mniejszych firm, prywatnych i publicznych organizacji, z każdego sektora. Ataki typu BEC (ang. Business e-mail compromise) to rodzaj oszustwa, w którym atakujący wykorzystują socjotechnikę w celu pozyskania wrażliwych informacji o organizacji lub wyłudzenia przelewów na wysokie kwoty.

Cyberoszuści najczęściej wykorzystują następujące scenariusze:

- atakujący podszywając się pod CEO lub członka zarządu, wysyłają wiadomość e-mail do pracownika działu finansowego, informując o potrzebie wykonania pilnego przelewu na wskazany rachunek,

- atakujący podszywają się pod pracownika danej organizacji i rozsyłają wiadomości e-mail informujące o konieczności zapłaty za zobowiązania na wskazany w wiadomości rachunek bankowy, który rzekomo jest przypisany do nowego konta firmy,

- atakujący tworzą fałszywe faktury i rozsyłają z rzekomą potrzebą pilnej zapłaty, wiadomości często wyglądają generycznie, a cyberprzestępcy nie podszywają się pod konkretnego pracownika, a ogólnie organizację,

- atakujący podszywają się pod prawnika, informując o rzekomym działaniu w imieniu właściciela firmy (lub innej osoby zarządzającej, decyzyjnej) i starają się wymusić konkretne działania,

- atakujący podszywają się pod pracownika firmy i wysyłają wiadomości do działu kadr/HR informując o rzekomej zmianie numeru rachunku bankowego do wypłaty wynagrodzenia.

Oszuści nieustannie pracują nad nowymi metodami działań. Dodatkowo, stosowana przez nich socjotechnika może być wzmocniona poprzez przejęcie oryginalnych wiadomości e-mail i wykorzystanie ich do manipulacji. Przejęcie tego typu wiadomości pozwala oszustom na kontynuowanie korespondencji (z wykorzystaniem adresu e-mail łudząco przypominającego poprawny) i/lub na weryfikowanie jaki styl języka jest wykorzystywany w komunikacji, np. czy rozmówcy zwracają się do siebie po imieniu, a następnie stworzenie wiarygodniejszych treści oszukańczych.

Jak ustrzec pracowników firmy przed oszustwem?

Kluczowe jest budowanie świadomości pracowników, np. poprzez regularne szkolenia i/lub informacje nt. bieżących oraz często występujących zagrożeń, na które narażeni jesteśmy my – jako użytkownicy Internetu, oraz my – jako pracownicy firm.

Co zrobić, jeżeli pracownik został oszukany?

- wrażliwe dane dotyczące firmy - należy niezwłocznie uruchomić procedury wewnętrzne i zadbać o zabezpieczenie potencjalnych skutków, wynikających z poznania przez osoby trzecie tych informacji,

- przelew środków - należy niezwłocznie powiadomić bank oraz dokładnie przedstawić zaistniałą sytuację.

W obu przypadkach warto zgłosić sprawę do organów ścigania poprzez złożenie zawiadomienia o popełnieniu przestępstwa. Niekiedy pracownicy, którzy zostali oszukani przez cyberoszustów, z powodu poczucia kompromitacji nie zgłaszają incydentu do osób decyzyjnych oraz osób odpowiedzialnych za kwestie cyberbezpieczeństwa w firmie w której są zatrudnieni. To niestety sprawia, że działania zabezpieczające dalsze skutki oszustwa lub możliwość naprawienia tego, co już się wydarzyło opóźnia się, a to działania na niekorzyść takiej firmy.