Aktualności - Komisja Nadzoru Finansowego

CSIRT KNF

Jak zidentyfikować i poradzić sobie z Malware na telefonie z systemem Android

W Polsce użytkownik urządzeń mobilnych spędza przy nich średnio prawie 4h dziennie. W Chinach, przeciętne dzienne użycie smartfona wynosi już ponad 6h. Coraz więcej czasu spędzamy przed ekranami telefonów, gdzie przenosimy coraz więcej swojej aktywności. Telefon nie jest już wyłącznie urządzeniem do rozmów ze znajomymi czy rodziną. Przy pomocy licznych aplikacji użytkownicy smartfonów zarządzają bankowością, swoimi mediami społecznościowymi, grają w gry czy umawiają się na randki. Średnio ponad 90% czasu na smartfonach spędza się w aplikacjach. Deweloperzy są w tym bardzo pomocni – Google Play posiada w swoich zasobach ponad 3 miliony różnych aplikacji.

Przy takiej skali trudno jest się dziwić, że na popularności zyskują aplikacje Malware. Złośliwe oprogramowanie na telefonach z Androidem potrafi uprzykrzyć życie, ale również stanowi często poważne zagrożenie dla użytkownika. Dla systemu Android jest to coraz powszechniejsze, co oznacza, że użytkownicy urządzeń mobilnych muszą mieć się na baczności jeśli chodzi o rodzaje aplikacji, które decydują się pobierać. Poprzez złośliwe oprogramowanie – w postaci aplikacji – cyberprzestępcy mogą łatwo przejąć Twoje dane osobowe, hasła czy dostęp do kont w bankowości czy mediach społecznościowych.

W poniższym artykule ukazane zostały metody, jak rozpoznać czy na urządzeniu mamy zainstalowane złośliwe oprogramowanie. Należy jednak nadmienić, że nawet zastosowanie wszystkich tych metod nie daje 100% pewności co do „czystości” urządzenia. Cyberprzestępcy cały czas unowocześniają swoje metody działania, czyniąc je coraz trudniejszymi do wykrycia. Jeżeli więc po przejściu wszystkich naszych kroków, nadal będziesz miał jakiekolwiek wątpliwości co do „czystości” swojego smartfona, zalecamy natychmiastowe przywrócenie go do ustawień fabrycznych.

- Po czym można poznać, że nasze urządzenie zostało zainfekowane?

Oznaki złośliwego oprogramowania na twoim telefonie:

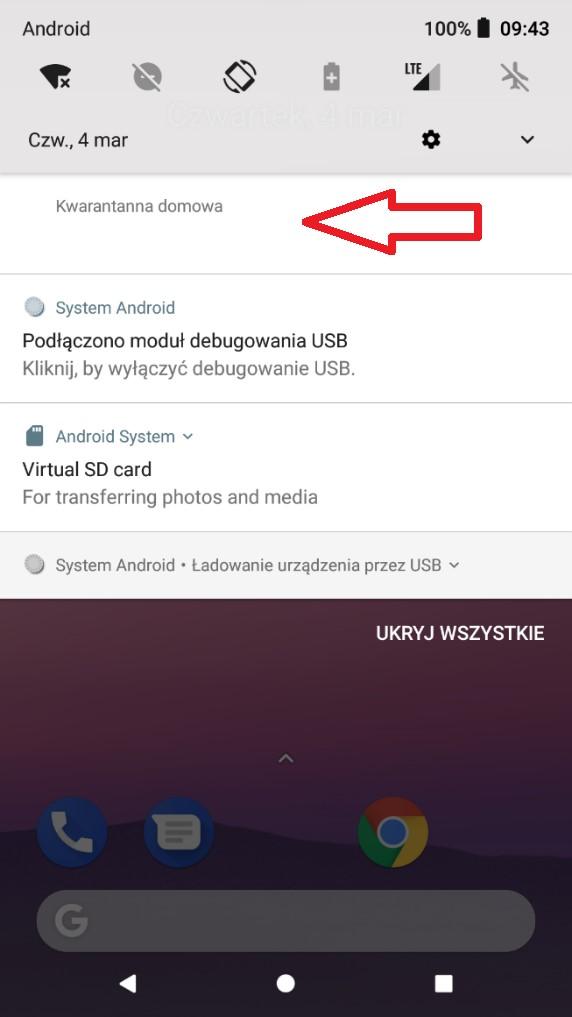

1) Na belce powiadomień pojawia się „niewidzialne” powiadomienie – brak tekstu oraz ikony, widoczna jest tylko nazwa aplikacji (Złośliwe oprogramowanie podszywa się pod aplikacje „Kwarantanna domowa”):

Taki, a nie inny wygląd powiadomienia wynika z faktu, że złośliwe oprogramowanie próbuje się ukryć i dać jak najmniej informacji o swoim istnieniu użytkownikowi.

2) Po zainstalowaniu aplikacji ikona natychmiastowo znika

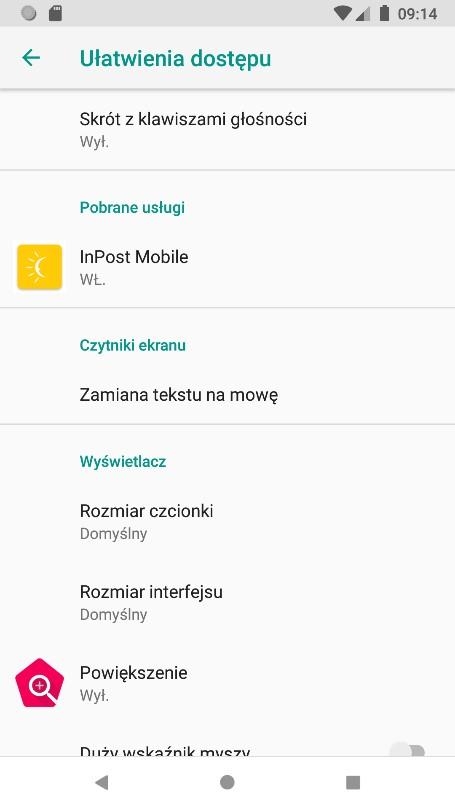

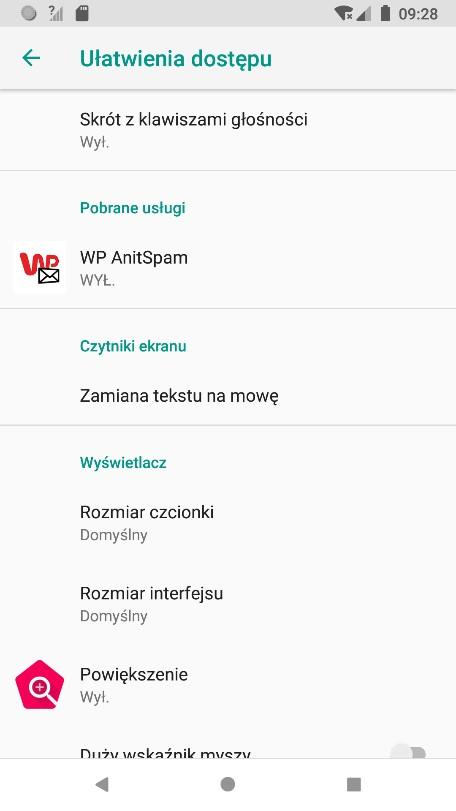

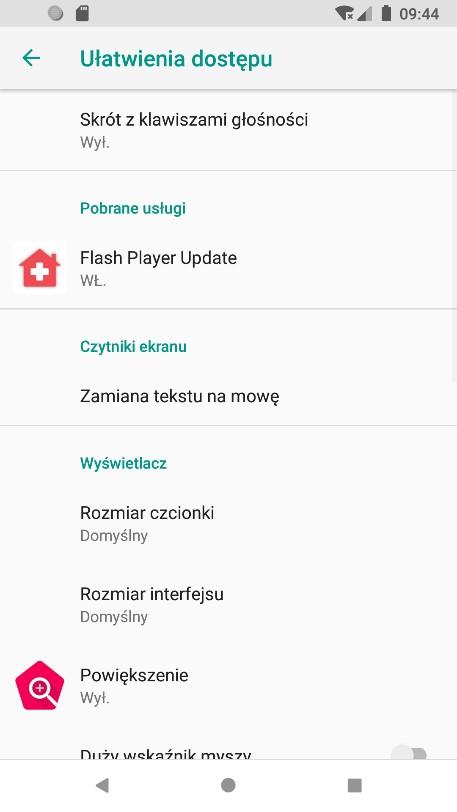

3) Aplikacja posiada włączone Ułatwienia dostępu:

Funkcje te zostały przewidziane na urządzeniu mobilnym w celu ułatwienia korzystania osobom z niepełnosprawnościami, takimi jak np. słabszy wzrok lub słuch. Niestety opcja ta jest też bardzo często wykorzystywana przez oszustów, ponieważ umożliwia ona aplikacji na uzyskanie uprawnień do wielu kluczowych operacji w systemie, takich jak odczytywanie zawartości wyświetlanych okien i możliwością wejścia z nimi w interakcję. Dostęp do ustawień Ułatwień dostępu umożliwia także aplikacji samodzielne nadawanie kolejnych uprawnień na telefonie.

Ze względu na szeroki zakres uprawnień, opcje Ułatwień dostępu są bardzo często wykorzystywane przez złośliwe oprogramowanie. Dobrą praktyką jest, więc weryfikacja czy na naszym urządzeniu uprawnienia te nie zostały przypisane do nieznanej nam aplikacji.

4) Bateria rozładowuje się znacznie szybciej niż zwykle.

Jest to jeden z trudniejszych do zauważenia objawów, ponieważ większość użytkowników urządzeń mobilnych doświadczyła jakiegoś problemu z baterią w swoich urządzeniach. Jeżeli w normalnych warunkach bateria telefonu wytrzymuje dwa dni – bez zainstalowanego złośliwego oprogramowania – to wraz z takowym telefon potrafi wytrzymać nawet o połowę mniej.

Dzieje się tak dlatego, że złośliwe oprogramowanie zazwyczaj prowadzi swoją działalność w tle, skutecznie sprawiając, że urządzenie pracuje na podwójnych obrotach. Jeśli bateria rozładowuje się szybciej niż zwykle – szczególnie z innymi objawami wymienionymi tutaj – telefon może prowadzić działania bez Twojej wiedzy.

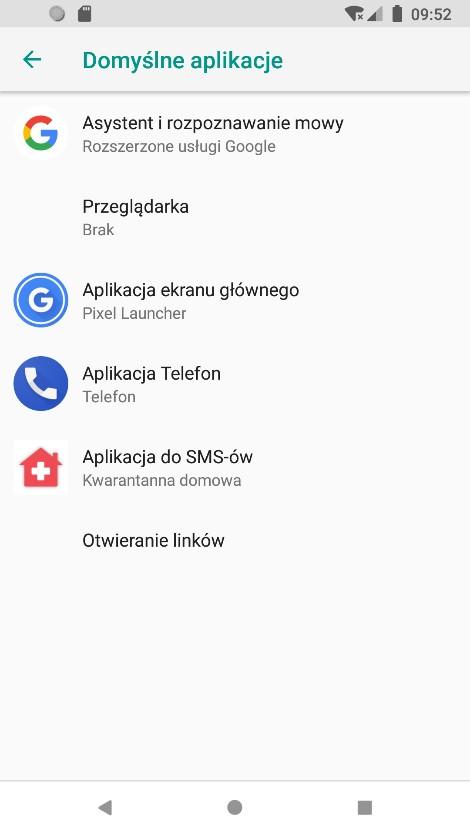

5) Złośliwe oprogramowanie dodaje się jako domyślna aplikacja:

Domyślne aplikacje, to programy, które będą otwierane domyślnie przy niektórych aktywnościach np. W przypadku powyższego przypadku. Malware będzie stosowany jako domyślna aplikacja Do SMS-ów.

- Do czego zdolne jest złośliwe oprogramowanie?

Oprócz uprzykrzania życia ciągłymi reklamami, złośliwe oprogramowanie może uzyskać dostęp do prywatnych informacji, haseł, smsów czy też kontaktów. Do najczęstszych celów należą:

1) Dane bankowe

2) Informacje o urządzeniu

3) Numer telefonu i adres e-mail

4) Listy kontaktów

5) Hasła i loginy wprowadzane do aplikacji (np. logowanie do konta google)

Złośliwe oprogramowanie potrafi również:

1) Odczytywać, wysyłać i ukrywać przed użytkownikiem odebrane SMS-y, głównie chodzi o rozsyłanie spamu, kradzież SMS-ów autoryzacyjnych do aplikacji płatności i subskrypcje numerów premium

2) Wykonywać i odbierać połączenia telefoniczne oraz ukrywać te przychodzące

3) Robić zrzuty ekranu

4) Wykorzystywać telefon jako proxy

5) Pobierać lokalizacje z GPS

6) Wykradać dane logowania poprzez nakładki i keyloggery

7) Wykradać kody autoryzacyjne aplikacji płatniczych z powiadomień

8) Zyskać zdalny dostęp – najczęściej przez TeamViewer – jeśli nie jest zainstalowany, to sam go doinstalowywuje

9) Pobiera i instaluje aplikacje

10) Kradnie kody blokady ekranu

11) Szyfruje dane z późniejszym żądaniem okupu za odszyfrowanie

12) Wyłącza zabezpieczenia – antywirusów i Play Protect

Cyberprzestępcy mogą wykorzystać te informacje do różnych celów. Mogą dopuścić się kradzieży tożsamości, wykorzystując dane bankowe. Trojany Bankowe takie jak np. BlackRock, na przykład, osiąga to, oszukując użytkowników, aby przyznali mu dostęp do funkcji dostępności telefonu. To z kolei pozwala złośliwemu oprogramowaniu rejestrować każdą uruchamianą przez użytkownika aplikację i wprowadzany przez niego tekst, w tym hasła. Po tym, jak użytkownicy raz udzielą pozwolenia, aktywność malware'u jest całkowicie niewidoczna na ekranie, bez żadnych oznak, że dzieje się coś złego.

Przestępcy mogą również użyć złośliwego oprogramowania do zbierania i sprzedawania informacji o urządzeniu i danych kontaktowych; mogą również wysyłać linki do kolejnych złośliwych programów do wszystkich osób z Twojej listy kontaktów.

Więcej informacji jak działa Trojan Bankowy na przykładzie BlackRock dostępny w naszym artykule:

https://www.knf.gov.pl/dla_rynku/CSIRT_KNF/Aktualnosci?articleId=72548&p_id=18

- Jak zapobiegać?

1) Strzeż swojej prywatności, poświęcając czas na zapoznanie się z uprawnieniami, których wymaga aplikacja. Zastanów się, czy są one zgodne z celem aplikacji; przyznanie niewłaściwych uprawnień może spowodować wysłanie Twoich poufnych danych do osób trzecich.

2) Przeczytaj recenzje aplikacji. Sprawdź, czy są jakieś dziwne obawy lub doświadczenia z aplikacją.

3) Unikaj pobierania aplikacji z zewnętrznych stron innych niż oficjalny Google Play Store. To właśnie tam cyberprzestępcy umieszczają swoje aplikacje pełne złośliwego oprogramowania.

4) Trzymaj się z daleka od podejrzanych stron internetowych i zawsze sprawdzaj, czy ich twórcy są legalni. Jeśli nigdy o nich nie słyszałeś, sprawdź, czy w sieci nie pojawiły się jakieś zastrzeżenia na ich temat.

5) Uważaj na darmowe wersje próbne programów antywirusowych, ponieważ może to być złośliwe oprogramowanie w przebraniu, które atakuje Twoje urządzenie mobilne. Niedrogie oprogramowanie zabezpieczające Androida jest dostępne od zaufanych dostawców i skutecznie wykonuje zadanie blokowania złośliwych aplikacji.

- Rekomendacje

Jeżeli telefon został zainfekowany złośliwym oprogramowaniem najlepszym sposobem na pozbycie się będzie przywrócenie urządzenia do ustawień fabrycznym, gdyż w większości Trojany, wirusy posiadają mechanizmy obronne i usunięcie ich ręcznie jest skomplikowane.