Testy TLPT – nowe podejście do testowania cyfrowej odporności organizacji - Komisja Nadzoru Finansowego

Wymagania Rozporządzenia DORA

Testy TLPT – nowe podejście do testowania cyfrowej odporności organizacji

Rozporządzenie DORA wprowadza istotne zmiany w podejściu do testowania operacyjnej odporności cyfrowej organizacji, nakładając nowe, wymagające obowiązki. Jednym z kluczowych elementów jest wprowadzenie testów penetracyjnych ukierunkowanych przez analizę zagrożeń, czyli testów TLPT (Threat-Led Penetration Testing). Te zaawansowane testy mają na celu nie tylko identyfikację potencjalnych zagrożeń, ale również dogłębną ocenę poziomu zabezpieczeń organizacji – zarówno pod kątem technicznym, jak i organizacyjnym.

Testy TLPT są zaprojektowane tak, aby imitować rzeczywiste cyberataki, umożliwiając organizacjom zrozumienie swojej odporności na zagrożenia oraz podjęcie odpowiednich działań naprawczych. Wdrożenie ich jest kluczowe dla skutecznego zarządzania ryzykiem w coraz bardziej złożonym środowisku cyfrowym.

Testy penetracyjne a testy TLPT – podstawowe różnice

Testowanie bezpieczeństwa nie jest nowym zagadnieniem. Od wielu lat organizacje stosują różnorodne metody, takie jak skanery podatności czy testy penetracyjne, aby zabezpieczyć swoje systemy. Czym więc wyróżniają się testy TLPT w porównaniu do tradycyjnych podejść?

Główna różnica polega na tym, że testy TLPT są zaprojektowane, by maksymalnie wiernie symulować rzeczywiste ataki, na które narażona jest organizacja. O ile klasyczne testy skupiają się na identyfikacji znanych słabości, TLPT kładzie nacisk na całościowe zrozumienie operacyjnej odporności cyfrowej organizacji. Analizując i naśladując potencjalne zagrożenia, TLPT pozwala na dokładniejszą ocenę i lepsze przygotowanie do rzeczywistych cyberataków.

Do podstawowych założeń testów TLPT można zaliczyć:

- testy poprzedzone są działaniami rozpoznawczymi z zakresu Threat Intelligence, które mają na celu opracowanie scenariuszy ataków jak najbardziej zbliżonych do rzeczywistych zagrożeń występujących w cyberprzestrzeni;

- testy TLPT realizowane są bezpośrednio w środowisku produkcyjnym, aby uzyskać najbardziej autentyczne wyniki, które wiernie odzwierciedlają rzeczywistą odporność systemów na ataki. Przeprowadzanie testów w rzeczywistym środowisku operacyjnym pozwala na identyfikację potencjalnych słabości w warunkach, w których organizacja faktycznie funkcjonuje. Jednakże takie podejście wiąże się również z dodatkowym ryzykiem, takim jak możliwość zakłócenia normalnych operacji biznesowych czy nieprzewidziane skutki dla kluczowych procesów. W związku z tym konieczne będzie prowadzenie rozszerzonej analizy ryzyka, która pozwoli ograniczyć potencjalne zagrożenia;

- bezpieczeństwo organizacji jest weryfikowane w sposób kompleksowy, obejmujący wszystkie kluczowe aspekty. W ramach realizowanych scenariuszy ataków testowane są nie tylko systemy i procesy, ale również świadomość użytkowników. Na przykład symulowane ataki phishingowe pozwalają ocenić, na ile pracownicy są przygotowani na tego typu zagrożenia oraz jak skutecznie reagują na próby wyłudzenia informacji. Dzięki takiemu podejściu organizacja zyskuje pełen obraz swojej odporności na różnorodne zagrożenia, zarówno techniczne, jak i związane z czynnikiem ludzkim;

- w trakcie testów weryfikowane są nie tylko techniczne zabezpieczenia, ale również skuteczność procesów reagowania na zagrożenia wewnątrz organizacji. Aby uzyskać wiarygodne wyniki, większość pracowników nie jest informowana o przeprowadzaniu testów. Ich naturalne reakcje na symulowane incydenty są kluczowym elementem oceny, pozwalającym na realną ocenę gotowości organizacji do reagowania na rzeczywiste zagrożenia. Wiedzę o przeprowadzanych testach posiada jedynie ograniczona grupa osób, tzw. Control Team, odpowiedzialna za nadzorowanie i kontrolowanie przebiegu całego procesu;

- w proces testowania zaangażowana jest również trzecia strona, pełniąca rolę tzw. TLPT Authority. Jest to właściwy organ sprawujący nadzór nad podmiotem finansowym, który monitoruje i ocenia poprawność realizacji testu, zapewniając, że wszystkie działania są zgodne z ustalonymi standardami i procedurami. Obecność TLPT Authority gwarantuje niezależność i obiektywność oceny, a także upewnia się, że testy są przeprowadzane w sposób rzetelny, z zachowaniem najwyższych standardów bezpieczeństwa.

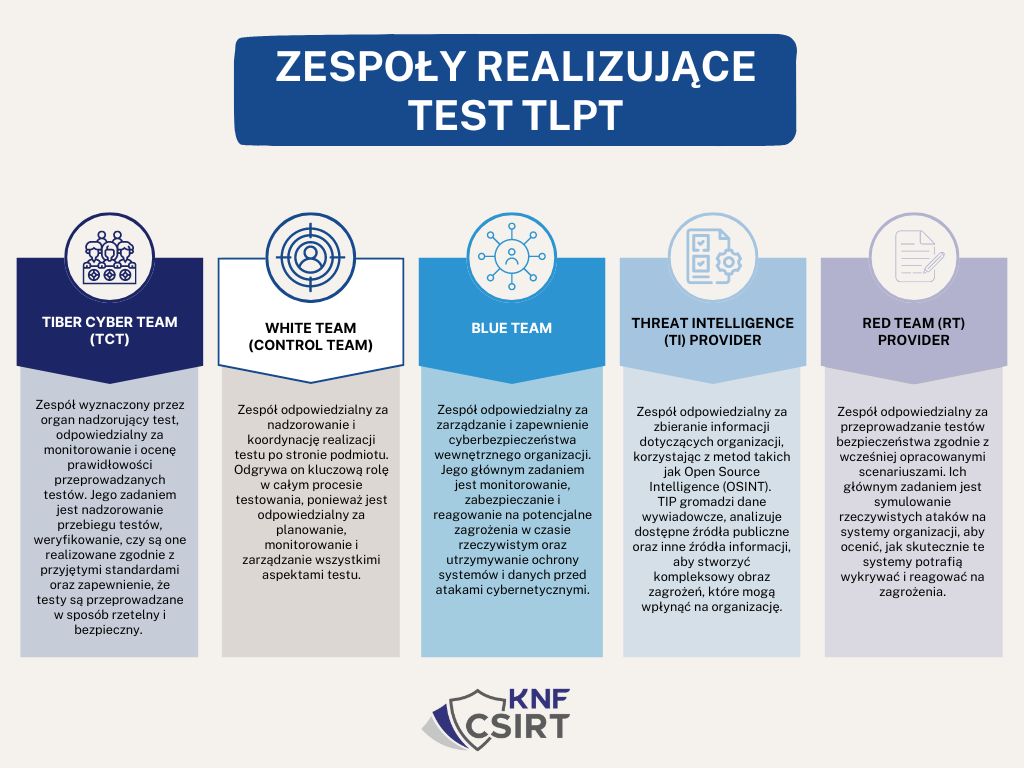

Kto uczestniczy w realizacji testu TLPT?

Ze względu na wysoką złożoność testów, kluczowe jest precyzyjne określenie ról i odpowiedzialności wszystkich zaangażowanych osób oraz zespołów. Odpowiedni podział obowiązków zapewnia, że każdy aspekt testu jest skutecznie zarządzany, a wszystkie etapy realizowane są zgodnie z planem. Jasne przypisanie ról umożliwia również lepszą koordynację działań, minimalizuje ryzyko błędów i zapewnia, że każda potencjalna kwestia zostanie szybko zidentyfikowana i odpowiednio rozwiązana.

Podstawowy podział odpowiedzialności zakłada istnienie zespołów takich, jak:

- TLPT Cyber Team (TCT) to zespół wyznaczony przez właściwy organ nadzorujący test, odpowiedzialny za monitorowanie i ocenę prawidłowości przeprowadzanych testów. Ich zadaniem jest nadzorowanie przebiegu testów, weryfikowanie, czy są one realizowane zgodnie z przyjętymi standardami oraz zapewnienie, że testy są przeprowadzane w sposób rzetelny i bezpieczny. TCT dba o to, aby wszystkie aspekty testu były zgodne z planem, minimalizując ryzyko błędów i nieprawidłowości.

- Control Team (CT), znany również jako White Team, to zespół odpowiedzialny za nadzorowanie i koordynację realizacji testu po stronie podmiotu finansowego. Ten zespół odgrywa kluczową rolę w całym procesie testowania, ponieważ jest odpowiedzialny za planowanie, monitorowanie i zarządzanie wszystkimi aspektami testu. W skład Control Team wchodzą wyznaczeni menadżerowie wyższego szczebla i eksperci, którzy posiadają dogłębną wiedzę na temat infrastruktury oraz procesów operacyjnych organizacji. Ich zadaniem jest nie tylko zapewnienie, że testy są przeprowadzane zgodnie z ustalonymi standardami i procedurami, ale także ochrona integralności i stabilności systemów produkcyjnych podczas testowania. Control Team jest jedyną grupą w podmiocie finansowym świadomą szczegółów przeprowadzanego testu, co pozwala na obiektywną ocenę reakcji pozostałych pracowników na symulowane zagrożenia.

- Blue Team (BT) to zespół odpowiedzialny za zarządzanie i zapewnienie cyberbezpieczeństwa wewnętrznego organizacji. Jego głównym zadaniem jest monitorowanie, zabezpieczanie i reagowanie na potencjalne zagrożenia w czasie rzeczywistym oraz utrzymywanie ochrony systemów i danych przed cyberatakami. W kontekście testów TLPT, Blue Team nie jest informowany o bieżących testach, co pozwala na przeprowadzenie symulacji w warunkach jak najbardziej zbliżonych do rzeczywistych. Taki stan rzeczy umożliwia ocenę autentycznych reakcji zespołu na zagrożenia oraz sprawdzenie skuteczności istniejących procedur i mechanizmów obronnych. Ten element testów jest kluczowy dla zrozumienia rzeczywistego poziomu przygotowania organizacji na potencjalne incydenty związane z ICT.

- Threat Intelligence Provider (TIP) to zespół odpowiedzialny za zbieranie informacji dotyczących organizacji, korzystający z metod takich, jak Open Source Intelligence (OSINT). TIP gromadzi dane wywiadowcze, analizuje dostępne źródła publiczne oraz inne źródła informacji, aby stworzyć kompleksowy obraz zagrożeń, które mogą wpłynąć na organizację. Na podstawie zebranych informacji TIP opracowuje wstępne założenia do scenariuszy ataku, które są następnie wykorzystywane przez zespół Red Team (RT). Celem działań TIP jest dostarczenie dokładnych i aktualnych informacji, które pomagają w stworzeniu realistycznych scenariuszy ataków. Dzięki tym danym testy są lepiej dopasowane do rzeczywistych zagrożeń, z jakimi może się zmierzyć organizacja.

- Red Team (RT) to zespół odpowiedzialny za przeprowadzanie testów bezpieczeństwa zgodnie z wcześniej opracowanymi scenariuszami. Ich głównym zadaniem jest symulowanie rzeczywistych ataków na systemy organizacji, aby ocenić, jak skutecznie te systemy potrafią wykrywać i reagować na zagrożenia. Red Team działa zgodnie z zaplanowanymi scenariuszami, które zostały opracowane na podstawie danych dostarczonych przez Threat Intelligence Provider (TIP). Ich działania obejmują testowanie zabezpieczeń zarówno technicznych, jak i organizacyjnych, w celu odkrycia ewentualnych słabości i luk w ochronie. Zespół ten stosuje różne techniki i metody ataków, aby zapewnić, że testy są jak najbardziej realistyczne i skuteczne. Praca Red Team jest kluczowa dla uzyskania wiarygodnych wyników testów, które umożliwiają organizacji identyfikację i eliminację potencjalnych zagrożeń oraz wzmocnienie ogólnego poziomu bezpieczeństwa.

- Purple Team (PT) to zespół składający się z członków zarówno Red Team, jak i Blue Team, który ma na celu integrację i analizę wyników testów bezpieczeństwa. Purple Team łączy doświadczenie obu zespołów, aby opracować wnioski z przeprowadzonych testów. Ich zadaniem jest analizowanie wyników uzyskanych z testów, identyfikowanie obszarów do poprawy oraz formułowanie rekomendacji, które pomogą wzmocnić zabezpieczenia organizacji. Dzięki współpracy obu zespołów, Purple Team może skuteczniej ocenić skuteczność istniejących mechanizmów obronnych i zasugerować konkretne działania usprawniające zarówno techniczne, jak i proceduralne aspekty bezpieczeństwa.

Rysunek 1. Zespoły realizujące test TLPT (źródło: opracowanie CSIRT KNF)

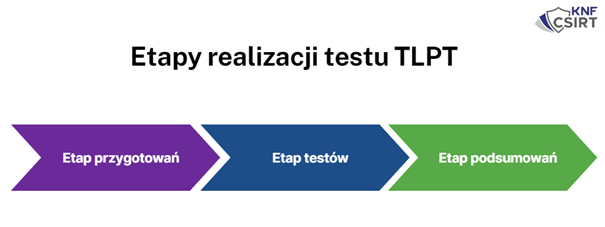

Etapy realizacji testu TLPT

Ze względu na złożoność testów TLPT są one przeprowadzane w kilku etapach, aby zapewnić pełną i dokładną ocenę odporności organizacji na zagrożenia.

Etap 1 - Przygotowanie

W tym etapie realizowane są kluczowe działania przygotowawcze, które zapewniają sprawne przeprowadzenie testów TLPT:

- spotkania wstępne - organizowane są spotkania pomiędzy podmiotem realizującym testy, a organem nadzorującym i zespołem TCT. Celem tych spotkań jest omówienie i uzgodnienie szczegółów dotyczących testów, w tym celów, metodologii oraz kryteriów oceny;

- określenie zakresu testu - definiowany jest zakres testów, który obejmuje obszary do testowania oraz potencjalne zagrożenia, które mają zostać uwzględnione. W tym kroku ustalane są także cele testu oraz oczekiwane wyniki;

- procesy zakupowe - przeprowadzane są procesy zakupowe mające na celu wyłonienie odpowiednich zespołów Red Team (RT) oraz Threat Intelligence Provider (TIP). Wybór tych zespołów jest kluczowy dla zapewnienia wysokiej jakości testów i realistycznych scenariuszy ataków;

- przygotowanie dokumentacji - tworzone są niezbędne dokumenty i plany, które określają wszystkie aspekty testów, w tym harmonogram, zasady komunikacji oraz procedury bezpieczeństwa. Dokumentacja ta stanowi podstawę dla kolejnych etapów testowania i zapewnia, że wszystkie strony są zgodne co do oczekiwań i obowiązków.

Etap 2 - Testowanie

W tym etapie przeprowadzane są kluczowe działania testowe, które obejmują następujące kroki:

- opracowanie raportu TTI i scenariuszy ataku - zespół Threat Intelligence Provider (TIP) na początku etapu opracowuje raport dotyczący ukierunkowanych zagrożeń TTI (Targeted Threat Intelligence) oraz wstępne scenariusze ataku. Raport TTI zawiera szczegółowe informacje na temat potencjalnych zagrożeń oraz wektorów ataków, które mogą wpływać na organizację. Na podstawie tego raportu TIP tworzy realistyczne scenariusze ataków, które będą wykorzystywane w dalszej części testowania;

- realizacja testów przez Red Team - w kolejnych krokach, zespół Red Team (RT) przeprowadza symulowane ataki na organizację, bazując na opracowanych przez TIP scenariuszach. RT wykorzystuje różnorodne techniki i metody ataków, aby sprawdzić, jak skutecznie organizacja radzi sobie z zagrożeniami. Testy są prowadzone zgodnie z wcześniej ustalonymi scenariuszami, co pozwala na dokładną ocenę odporności systemów i procedur organizacji.

Etap 3 - Zamknięcie

W tym etapie skupiamy się na podsumowaniu i analizie wyników testów, a także na opracowaniu rekomendacji dotyczących przyszłych działań. Proces ten obejmuje następujące kroki:

- opracowanie raportów - zespoły Red Team (RT) i Blue Team (BT) przygotowują szczegółowe raporty z przeprowadzonych testów. Raporty te zawierają analizy wyników, opis przeprowadzonych scenariuszy ataku, oraz ocenę efektywności reakcji i obrony. Raporty te stanowią podstawę do dalszej analizy i wniosków dotyczących bezpieczeństwa organizacji;

- warsztaty Purple Teaming - organizowane są warsztaty Purple Teaming, w ramach których zespoły RT i BT wspólnie omawiają przeprowadzone scenariusze ataku. Celem tych warsztatów jest wymiana informacji i doświadczeń pomiędzy zespołami, co pozwala na dokładniejsze zrozumienie skuteczności testów oraz identyfikację obszarów do poprawy. Wspólna analiza pomaga w opracowaniu praktycznych rekomendacji oraz planów usprawnień;

- przygotowanie raportu z realizacji testu TLPT - na podstawie raportów zespołów RT i BT oraz wyników warsztatów, przygotowywany jest końcowy raport z realizacji testu TLPT. Raport ten podsumowuje całokształt przeprowadzonych działań, wnioski z testów oraz zalecenia dotyczące poprawy zabezpieczeń. Dokument ten jest przekazywany odpowiednim osobom w organizacji i służy jako podstawa do wdrażania niezbędnych zmian oraz ulepszeń w zakresie bezpieczeństwa.

Etap zamknięcia jest kluczowy dla oceny skuteczności testów TLPT. Pozwala na wyciągnięcie wniosków z przeprowadzonych działań i wdrożenie działań naprawczych mających na celu wzmocnienie bezpieczeństwa organizacji.

Rysunek 2. Etapy realizacji testu TLPT (źródło: opracowanie CSIRT KNF)

Testy TLPT a TIBER-EU – podobieństwa i różnice

Wymóg realizacji testów TLPT, wprowadzony przez Rozporządzenie DORA, stanowi nowy obowiązek dla organizacji. Niemniej jednak, testy oparte na analizie zagrożeń były już wcześniej przeprowadzane w ramach dobrowolnego frameworku TIBER-EU oraz jego krajowych interpretacji.

Testy TLPT opisane w DORA opierają się w dużej mierze na doświadczeniach zdobytych podczas realizacji testów w ramach TIBER-EU. Jednakże, pojawiają się pewne różnice między tymi dwoma podejściami. W szczególności można zauważyć następujące różnice:

- testy TLPT w ramach DORA są obowiązkowe dla wszystkich podmiotów finansowych wskazanych do ich realizacji i są one przeprowadzane nie rzadziej niż co 3 lata, podczas gdy TIBER-EU jest frameworkiem dobrowolnym, stosowanym głównie przez organizacje, które chciały dobrowolnie poddać się testom bezpieczeństwa opartym na analizie zagrożeń;

- nazewnictwo zespołów, np. zespół White Team w TIBER-EU i odpowiednik Control Team w TLPT;

- możliwość realizacji testów TLPT z wykorzystaniem wewnętrznych testerów, spełniających określone wymagania. TIBER-EU nie dopuszczał takiej możliwości i zakładał realizację testów wyłącznie z wykorzystaniem zewnętrznego podmiotu.

Aktualnie trwają pracę nad aktualizacją frameworku TIBER-EU w celu lepszego dopasowania do testów TLPT wymaganych w Rozporządzeniu DORA. W ramach dotychczas realizowanych testów TIBER-EU opracowano szereg dokumentów wspierających podmioty uczestniczące w testach. Poniżej przedstawiamy przykłady najbardziej przydatnych dokumentów:

- Framework TIBER-EU: https://www.ecb.europa.eu/pub/pdf/other/ecb.tiber_eu_framework_2025~b32eff9a10.en.pdf?0309990e5e167a47ca4748370a949064

- Zbiór wytycznych powiązanych z frameworkiem TIBER-EU: https://www.ecb.europa.eu/press/pubbydate/html/index.en.html?search_term=tiber%20eu%20framework

Podsumowanie

Podstawowym założeniem testów TLPT jest maksymalne odwzorowanie rzeczywistych ataków, co pozwala na precyzyjną ocenę poziomu bezpieczeństwa organizacji. Takie podejście umożliwia nie tylko weryfikację skuteczności zabezpieczeń systemów informatycznych, ale także ocenę bezpieczeństwa procesów operacyjnych oraz poziomu świadomości pracowników dotyczącego cyberzagrożeń.

Jednakże, z uwagi na złożoność i wszechstronność testów TLPT, ich realizacja stanowi wyzwanie dla organizacji. Testy te wymagają starannego przygotowania oraz przeprowadzenia dodatkowych działań mających na celu minimalizację ryzyka. Ze względu na skomplikowany charakter testów, niezbędne jest wdrożenie odpowiednich procedur, które zapewnią skuteczność testów oraz bezpieczeństwo organizacji podczas ich realizacji.

Do pobrania

Testy TLPT – nowe podejście do testowania cyfrowej odporności organizacji

plik .pdf, 568,9kB